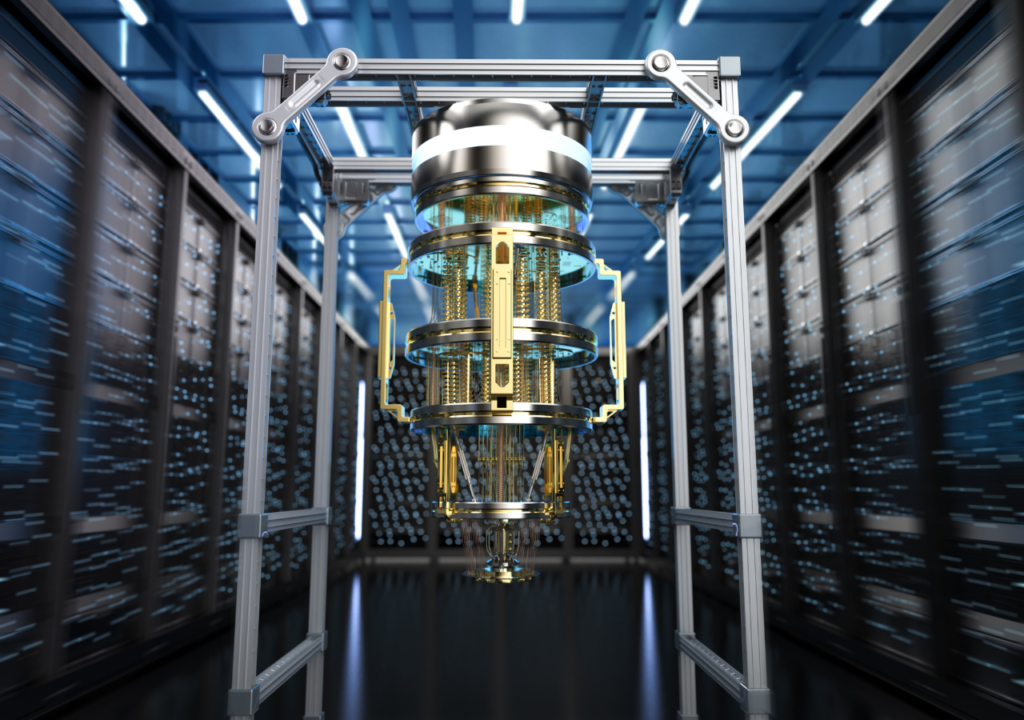

Quantencomputer befinden sich technologisch noch in der Entwicklung. Ihre potenziellen Auswirkungen auf bestehende kryptografische Verfahren werden jedoch bereits heute intensiv analysiert. Hintergrund ist, dass hinreichend große, fehlertolerante Quantencomputer in der Lage sein könnten, bestimmte mathematische Probleme deutlich effizienter zu lösen als klassische Rechner.

Betroffen wären insbesondere Public-Key-Verfahren, deren Sicherheit auf der Faktorisierung großer Zahlen oder auf diskreten Logarithmen beruht – darunter RSA sowie Verfahren auf Basis elliptischer Kurven (ECC). Diese kommen unter anderem bei TLS-Verbindungen, digitalen Zertifikaten und elektronischen Signaturen zum Einsatz und bilden zentrale Bausteine heutiger IT-Sicherheitsarchitekturen.

Nach aktuellem Stand existieren derzeit keine Quantencomputer, die über die notwendige Größe, Stabilität und Fehlerkorrektur verfügen, um gängige Schlüssellängen wie RSA-2048 oder moderne ECC-Parameter praktisch anzugreifen. Gleichwohl wird international davon ausgegangen, dass die technologische Entwicklung langfristig zu entsprechend leistungsfähigen Systemen führen könnte.

Langfristige Vertraulichkeit im Fokus

Ein wesentliches Risiko ergibt sich aus der möglichen zeitlichen Entkopplung von Datenerhebung und Entschlüsselung. Verschlüsselte Daten können bereits heute abgefangen und gespeichert werden – selbst wenn sie mit heutiger Technologie nicht entschlüsselt werden können. Sollten künftig kryptografisch relevante Quantencomputer verfügbar sein, könnten solche archivierten Daten nachträglich entschlüsselt werden.

Dieses Szenario ist insbesondere für Informationen mit langer Schutzdauer relevant, etwa in den Bereichen Forschung und Entwicklung, Gesundheitswesen, Finanzwesen oder bei strategischer Unternehmenskommunikation.

Post-Quantum-Kryptografie als vorsorglicher Ansatz

Post-Quantum-Kryptografie (PQK) bezeichnet kryptografische Verfahren, die nach aktuellem Stand der Forschung sowohl gegenüber klassischen als auch gegenüber bekannten Quantenalgorithmen als widerstandsfähig gelten. Sie basiert nicht auf quantenphysikalischen Übertragungstechniken, sondern auf neuen mathematischen Problemklassen, beispielsweise aus dem Bereich gitterbasierter Kryptografie.

Internationale Standardisierungsprozesse sind bereits weit fortgeschritten. Das US-amerikanische National Institute of Standards and Technology (NIST) hat erste Post-Quantum-Verfahren standardisiert, darunter ML-KEM (Key Encapsulation Mechanism) und ML-DSA (Digitale Signaturen). Europäische Sicherheitsbehörden empfehlen, bestehende IT-Infrastrukturen frühzeitig auf sogenannte Krypto-Agilität auszurichten, um zukünftige Migrationsprozesse kontrolliert umsetzen zu können.

Strategische Einordnung für Unternehmen

Eine unmittelbare Umstellung aller kryptografischen Verfahren ist derzeit nicht erforderlich. Dennoch sollten Organisationen bereits heute strukturiert vorgehen und das Thema in ihre Sicherheits- und IT-Strategie integrieren:

Systematische Bestandsaufnahme der eingesetzten Kryptografie

Unternehmen sollten transparent erfassen, wo und in welcher Form kryptografische Verfahren eingesetzt werden. Dazu gehören nicht nur Webserver und VPN-Gateways, sondern auch E-Mail-Infrastrukturen, Backup-Systeme, Cloud-Dienste, Identitätsmanagement, industrielle Steuerungssysteme sowie eingebettete Komponenten in IoT- oder Produktionsumgebungen. Ziel ist ein vollständiges „Krypto-Inventar“, das Abhängigkeiten und potenzielle Risikobereiche sichtbar macht.

Bewertung des langfristigen Schutzbedarfs

Nicht jede Information erfordert denselben Zeithorizont der Vertraulichkeit. Organisationen sollten analysieren, welche Daten über viele Jahre oder Jahrzehnte vertraulich bleiben müssen – etwa Forschungs- und Entwicklungsdaten, geistiges Eigentum, Vertragswerke, personenbezogene Daten oder strategische Planungsunterlagen. Je länger die notwendige Schutzdauer, desto relevanter wird das Risiko einer späteren Entschlüsselung.

Förderung von Krypto-Agilität

IT-Architekturen sollten so gestaltet werden, dass kryptografische Verfahren austauschbar sind, ohne komplette Systemlandschaften neu aufbauen zu müssen. Diese Fähigkeit zur Anpassung – häufig als Crypto-Agility bezeichnet – umfasst modulare Architekturen, klar definierte Schnittstellen sowie die Vermeidung fest eingebetteter kryptografischer Abhängigkeiten in Anwendungen oder Hardware. Krypto-Agilität reduziert den Aufwand zukünftiger Migrationen erheblich.

Einbindung in das Risikomanagement

Quantenbezogene Bedrohungen sollten in bestehende Informationssicherheits- und Risikomanagementprozesse integriert werden. Dazu gehört eine realistische Bewertung von Eintrittswahrscheinlichkeit und Schadenspotenzial, abgestimmt auf Branche, Schutzbedarf und regulatorisches Umfeld.

Beobachtung regulatorischer und technologischer Entwicklungen

Die Standardisierung post-quantenresistenter Verfahren ist im Gange und wird sich in den kommenden Jahren weiter konkretisieren. Unternehmen sollten die Veröffentlichungen internationaler Standardisierungsgremien sowie Empfehlungen nationaler Sicherheitsbehörden aktiv verfolgen. Parallel dazu können Pilotprojekte oder hybride Implementierungen geprüft werden, bei denen klassische und post-quantenresistente Verfahren kombiniert werden.

Einbeziehung von Lieferketten und Dienstleistern

Kryptografie ist selten isoliert implementiert. Cloud-Anbieter, Softwarehersteller, Hardwarelieferanten und Managed-Service-Provider spielen eine zentrale Rolle. Organisationen sollten prüfen, inwieweit ihre Partner Post-Quantum-Strategien entwickeln und wie Migrationspfade entlang der Lieferkette aussehen.

Fazit: Post-Quantum-Kryptografie ist kein akutes Krisenszenario, sondern Bestandteil vorausschauender Sicherheitsplanung.